Aiutiamo le aziende ad identificare e rilevare le debolezze e criticità nella sicurezza dei sistemi informatici in uso, utilizzando dispositivi e software specifico per rilevare e segnalare automaticamente potenziali vulnerabilità e poter intervenire con azioni correttive e di mitigazione, ripristinando lo stato di salute e di controllo complessivo.

Controlla subito sei il tuo sito è protetto!! clicca qui!

La scansione delle vulnerabilità può:

E’ possibile impostare:

Se sei interessato alle nostre soluzioni di Cybersecurity o desideri una Demo, non aspettare e contattaci oggi stesso!

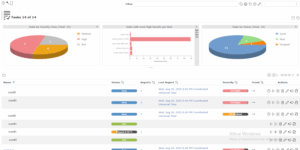

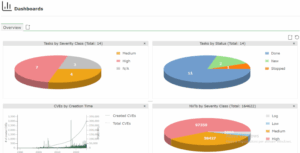

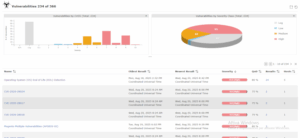

Possiamo fornire una consulenza o un servizio completo in sourcing che include un dispositivo da attivarsi nella rete dell’azienda. Viene configurato l’ambiente e personalizzato per il cliente in modo che siano impostate le scansioni secondo le esigenze specifiche. Il sistema esegue autonomamente le rilevazioni e raccoglie tutte le informazioni per le successive fasi del processo.

In base all’analisi dei dati rilevati e dei report generati, si procede nelle fasi di identificazione delle azioni di mitigazione e delle attività di correzione successive, secondo le priorità concordate.

Vengono periodicamente ripetute le scansioni ed i nuovi risultati dopo le attività di mitigazione, verificando i trend e gli indici di debolezza/salute sino al raggiungimento del livello di sicurezza richiesto.

I test di vulnerabilità possono essere condotti secondo diversi approcci (white,grey,black boxing) con tempi di completamento variabili.

Le attività di mitigazione e risoluzione delle vulnerabilità è velocizzato e migliorato se il cliente utilizza soluzioni di Endpoint Security centralizzati (meglio se con sensori MDR/XDR), come anche sistemi di RMM che risultano particolarmente efficienti nella gestione delle azioni di correzione e di controllo generale.

Un ulteriore strumento di controllo e verifica è il test di penetrazione con scansioni applicative per identificare vulnerabilità come SQL injection, cross site scripting o attacco XSS e configurazioni errata, per i clienti che hanno applicazioni pubblicate sul web.

Controlla subito sei il tuo sito è protetto!! clicca qui!